גישה מאובטחת מרחוק

האתגר – אבטחה מבוססת רשת

מרבית הארגונים היום נמצאים במעבר טכנולוגי. אפליקציות ארגוניות שאוחסנו בעבר ב-Data Center, בתוך רשת פנימית מוגנת DMZ, עוברים היום יותר ויותר לענן.

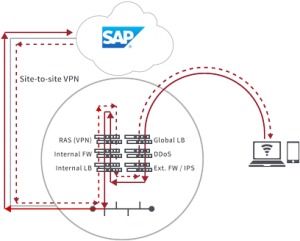

מזה כ-30 שנה, ארגונים מסתמכים על שיטות מבוססות רשת (VPN Concentrators), המותקנים באזורים שונים בעולם ומאפשרים גישה לרשת הפנימית ובכך לאפשר גישה לאפליקציות ארגוניות. כיום האופן בו משתמשים עובדים השתנה, והאפליקציות עוברות לענן, הרשת הפנימית התרחבה ויצאה לתחומי האינטרנט. בכך הפכו חיבורים מבוססי רשת, כמו VPN, ללא רלוונטיים ולא מתאימים.

בנוסף, חיבורי VPN לרוב אינם מספקים חוויית משתמש נוחה ומהירה, מצריכים חיבור נפרד בתהליך מסורבל ומציבי אתגר משמעותי בפיזור שרתי VPN איזוריים ע"מ לאפשר ביצועים סבירים.

DMZ כבר לא יעיל בעידן הענן

גישת DMZ המסורתי עבדה מצוין עבור אפליקציות שאוחסנו ב-Data Center. היא סיפקה שכבה נוספת של הגנה עבור רשת ה-LAN הפנימית, איפשרה לצוותי IT לחשוף שירותי מסויימים בלבד כלפי האינטרנט ולשמור על שירותים מאחורי Firewall. הבעיה החלה כששירותים ואפליקציות החלו לעבור לענן. היקף הרשת התרחב לאינטרנט וה-DMZ הפסיק להגן על תעבורה זו.

מעבר ה-DMZ לענן, הפיכה ל-"Virtual DMZ", היא הדרך המומלצת ע"י ספקי שירותי ענן מסויימים, אבל זהו פתרון יקר, קשה לתכנון ומסובך להטמעה. הפתרון כולל VPN Gateway Stack שמאוכסן ב-Data Center ומצריך ארכיטקטורה והטמעה של רשתות וירטואליות VNET, ספציפיות לכל ספק בענן וכן קופסאות VPN בכדי לחבר את הרשתות הפנימיות והוירטואליות.

מורכבות הפתרון מאיטה את תהליך היציאה לענן ואימוצו ע"י ארגונים, מתחזקת פתרונות מבוססים קופסא, וחשוב מכל, מתסכלת משתמשים המנסים לגשת לאפליקציות ציבוריות בענן.

מדוע חיבור VPN וגישות מבוססות רשת נכשלים

- ממקמים את המשתמש בתוך הרשת ובכך מגבירים סיכונים

- מספקים חווית משתמש לא טובה

- תעבורה נכנסת מהאינטרנט חושפת למתקפות DDOS

- מצריכים קופסאות, ACL ומדיניות Firewall

- לא מאפשרים לבצע סגמנטציה ברמת אפליקציה

- חוסר ביכולת לאפשר ניראות ופעילות באפליקציות

הפתרון שלנו – SDP אבטחה ברמת המשתמש והאפליקציה

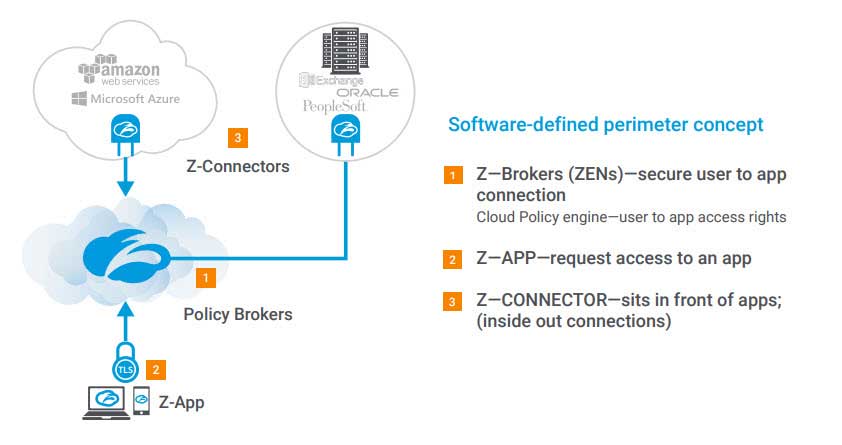

פתרון ZPA הינו שירות ענן שמאפשר ב-zero-trust גישה מאובטחת מרחוק לאפליקציות המאוחסנות בתשתיות ענן וב-Data Center. השירות מאפשר גישה לאפליקציות פנימיות באם מאוסחנות בענן או בתוך ה-Data Center של הארגון.

ZPA מספק הגנה היקפית ברמת תכנה או Software Defined Perimeter SDP – גישת הגנה שהוגדרה ע"י DISA בשנת 2017. השירות הוא שונה בתכלית משיטת ההגנה של DMZ. הוא מספק גישה ב-zero-trust לאפליקציות פנימיות, תוך שימוש בתכנה, על בסיס הגדרה מראש – בהסתמך על שני קירטריונים: ציוד המשתמש וזהות המשתמש.

השוואה VPN vs. ZPA (Zscaler Private Access)

4 נקודות מפתח יחודיות לפתרון

- חיבור המשתמש לאפליקציה מבלי להכניסו לתוך הרשת

- חשיפת משתמש לאפליקציות המורשות בלבד

- סגמנטציה של אפליקציות ללא סגמנטציית רשת

- גישה שקופה ופשוטה מרחוק ללא שימוש ב-VPN

ZPA מותקן כתכנה קטנה הנקראת Z-Connector במכונת VM בענן אשר מקימה micro-tunnel המקשר לענן של השירות. Z-connector מקיים קשר יוצא בלבד לענן ואינו מקבלים חיבורים נכנסים, כך שאינו חושף את הארגון למתקפות DDOS. מתוך ענן השירות, Z-Broker מאפשר את הגישה ו-"תופר" את המשתמש והאפליקציה לתקשורת.

הפתרון הינו 100% תוכנה SDP בענן, כך שהוא מבטל את הצורך בקופסאות, ומאפשר למשתמשים להנות מהענן והניידות ובו בעת לשמור על אבטחת המידע של אפליקציות הארגון.

יתרונות השירות לארגון

- שליטה וסטנדרטיזציה של גישה לאפליקציות

- הפחתת סיכונים וחשיפה

- ניראות מלאה לתוך סביבות האפליקצות

- גישה פשוטה מרחוק לענן

- מאיץ תהליכים בעת רכישה ומיזוג

על מנת לקבל פרטים נוספים אודות שירותי אבטחת המידע שלנו, יש למלא פרטים בטופס ואנו ניצור קשר בהקדם.

DOWNLOAD SOLUTION BRIEF

DOWNLOAD SOLUTION BRIEF